Information Leakage - Speziell für KMU ist der Informationsabfluss ein relevantes Risiko

Carlos Rieder, Security Consultant

Der Mensch ist oft gutgläubig und deshalb leicht manipulierbar. Dieser Umstand wird auch für Cyber Angriffe ausgenutzt. Mit gezielter Ausbildung wird der gesunde Menschenverstand der Mitarbeitenden geschärft und die nötige Awareness bezüglich IT-Risiken sichergestellt.

Eine offene Kommunikations- und Informationspolitik sowie uneingeschränkter Daten-Zugriff ist eine wichtige Grundlage des modernen Arbeitens. Doch wie können wir Informationen und Daten vor dem Abfluss schützen? Absichtlicher oder unabsichtlicher Informations- und Datenabfluss ist auch bei KMUs ein grosses Problem. Dennoch werden oftmals keine besonderen Massnahmen zum Schutze der sogenannten „Golden Eggs“ getroffen. Bewusster Umgang, restriktiver Zugriff und gezielte Aufzeichnung der Zugriffe können den Informationsabfluss gänzlich verhindern oder zumindest deutlich erschweren.

Mitarbeiter-Fluktuation als grösstes Risiko für Informationsabfluss

Ihre Kunden erhalten unaufgefordert Post von einem Ihrer Mitbewerber. Vor kurzem hat Ihr ehemaliger Verkäufer bei diesem Mitbewerber seine neue Stelle angetreten. Wurde Ihr Kundenstamm missbräuchlicherweise vom ehemaligen Verkäufer entwendet? Noch heikler wird es bei Betriebsgeheimnissen. Wie schützen die Appenzeller ihr Käserezept?

Einige Regeln zum Schutz von wichtigen Daten

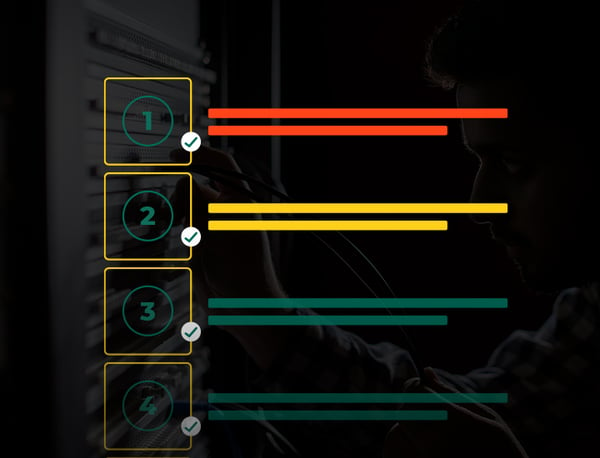

Eine zentrale Grundlage zur Verhinderung von Information Leakage ist die Klassierung von Informationen. Es muss für jeden Mitarbeitenden klar sein, welche Informationen öffentlich, intern oder vertraulich sind.

Weiter braucht es Richtlinien, wer welche Daten einsehen, bearbeiten und weitergeben darf. Diese Richtlinien zum Umgang mit Daten soll von den Mitarbeitenden unterzeichnet werden.

Eine effiziente Methode ist der restriktive Zugriff auf die Daten. Eine konsequente Anwendung des Need to Know Prinzips (es können nur die Daten eingesehen werden, welche zur Erledigung der zugeteilten Aufgaben nötig sind) ist zwingend.

Oftmals werden die Zugriffs-Berechtigungen bei der Anpassung der Aufgabenbereiche nicht angepasst. Somit sammeln sich mit der Zeit nicht mehr benötigte Berechtigung an. Durch eine zumindest jährliche Überprüfung der verteilten Berechtigungen kann dieser Missstand verhindert werden.

Ein weit verbreiteter Fehler ist die fehlende oder zu späte Löschung der Berechtigungen bei einem Austritt. Besonders heikel ist es, wenn die Infrastruktur auch von aussen (z.B. übers Internet per VPN) erreicht werden kann. Hier sollte klar sein, welche Services schon bei Kündigung aber noch vor einem Mitarbeiteraustritt sofort abgeschaltet werden.

Im Gegensatz zu früher können heute grossen Datenbestände schnell und einfach auf einen winzigen Memory Stick geladen werden. Diesen zu entdecken ist ein Ding der Unmöglichkeit. Die Sperrung der USB-Anschlüsse schafft in diesem Fall Abhilfe. Der Abfluss kann aber auch über das Internet erfolgen, weshalb Übermittlungen an Dropbox und Co kontrolliert werden sollten.

Das Aufzeichnen der Zugriffe auf sensitive Daten erhöht ebenfalls die Hürde eines Informationsdiebstahls. Zumindest kann im Nachhinein geprüft werden, wer die Daten eingesehen hat.

Bei der Zusammenarbeit mit externen IT-Partnern sollte definiert werden, welche Daten diese einsehen dürfen. Zusätzlich sollte der Fernsupport aufgezeichnet werden. Eine Vertraulichkeitsvereinbarung für den IT-Partner als Unternehmen, sowie für alle von der Zusammenarbeit betroffen Mitarbeitenden einzeln, ist eine Selbstverständlichkeit.

Ein besonderes Augenmerk sollte auch den Backup-Medien geschenkt werden. Jeder der ein Backup-Medium behändigen kann, hat auf einen Schlag alle Daten der Unternehmung. Zumindest verschlüsselt sollte der Backup sein.

Informationen können nicht nur digital sondern auch physisch, z.B. in Papierform, abhandenkommen. Der Zutritt zur Unternehmung und zu einzelnen Arbeitsplätzen sollte entsprechend der Vertraulichkeit der Daten gewährleistet werden. Vertrauliche Dokumente sollten bei Nichtgebrauch weggeschlossen werden. Auch eine «Clean Desk Policy» verhindert den Abfluss von Daten.

Besonders sensitive Daten können zusätzlich verschlüsselt werden. Die Dokumentverschlüsselung von MS Office ist sehr effektiv. Werden gute, lange Passworte verwendet ist die Entschlüsselung sehr aufwändig. Aber Achtung, dies verhindert auch eine Entschlüsselung, wenn das Passwort verloren geht. Neu kann mit Microsoft 365 eine sehr granulare Sicherheit auf Office Dokumenten und E-Mails eingestellt werden.

Verschiedene Anbieter haben Dienstleistungen zur Verhinderung von Datenabfluss im Angebot. In der Regel sind diese aber eher für grössere Unternehmungen ausgelegt.

Und wie schützen nun die Appenzeller ihr Käserezept? Gemäss einem Beitrag vom Schweizer Fernsehen verlassen sich die Appenzeller auf einen Medienbruch und bewahren ihr Rezept nicht im IT-Speicher sondern nur auf Papier im Firmensafe auf.